Os Melhores

Conteúdo popular

Mostrando conteúdo com a maior reputação desde 03/03/26 em Posts

-

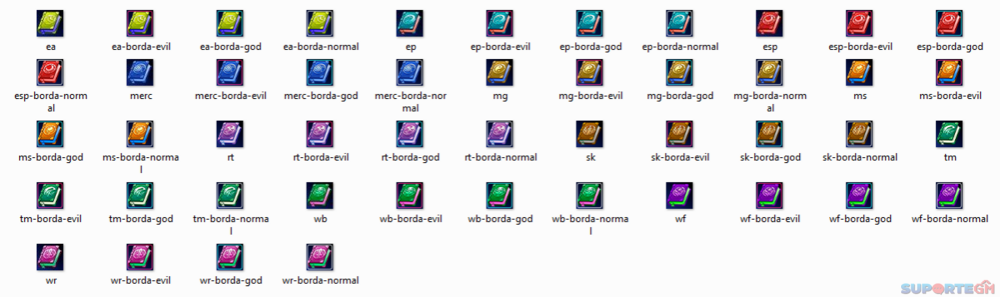

Eu coloquei no meu servidor de pw pq só tinha visto em um servidor no ano passado, o servidor fechou e nenhum outro servidor estava utilizando, mas já que vai lançar um servidor que aparentemente gostou do estilo, vou deixar livre aqui para que mais pessoas possam utilizar. Créditos iniciais ao @scrol pq peguei do servidor que ele tinha no ano passado. O uso é intuitivo, o que ta dentro de interfaces tu coloca na interfaces.pck, o que ta dentro de surfaces tu coloca em surfaces.pck fashion.rar2 pontos

-

1 ponto

-

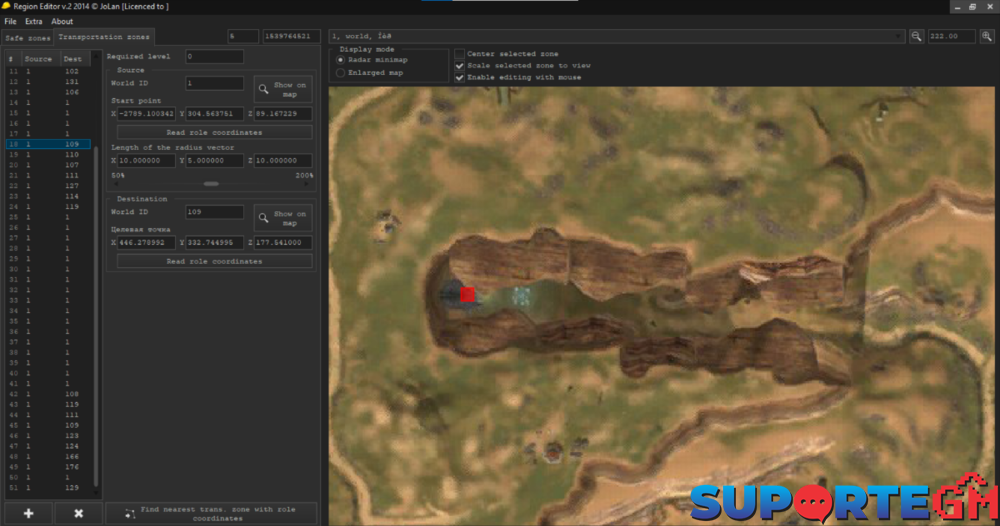

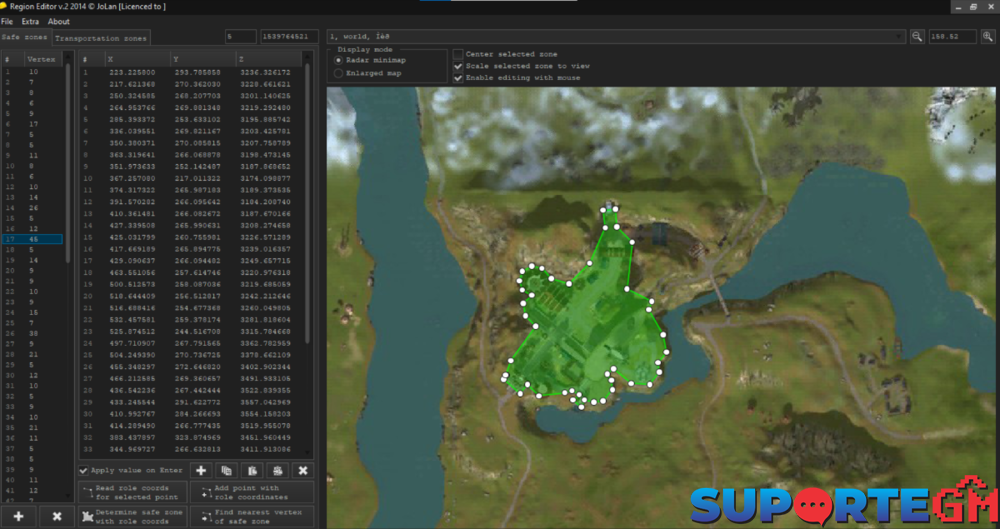

O Editor de NW (Nation War) para Perfect World é uma ferramenta poderosa que permite aos jogadores e administradores de servidores personalizar os mapas da famosa Guerra da Dinastia, uma das batalhas em larga escala mais emocionantes do jogo Perfect World. Com este editor, é possível alterar a configuração territorial, ajustando o posicionamento de bases, modificando terrenos e criando novas dinâmicas de combate. Esse editor oferece uma interface intuitiva para que até mesmo aqueles com pouca experiência possam manipular os mapas, permitindo ajustes nos pontos de interesse, tais como portões, torres e áreas estratégicas. Além disso, o Editor de NW facilita a criação de novos cenários para manter as guerras dinâmicas e desafiadoras, proporcionando uma experiência sempre renovada aos jogadores. Seja para modificar pequenos detalhes ou criar uma guerra completamente nova, o Editor de NW é a ferramenta essencial para quem deseja explorar todo o potencial tático e criativo de Perfect World nas batalhas territoriais, transformando as guerras de nação em um evento ainda mais épico. Download: Clique Aqui1 ponto

-

1 ponto

-

Aqui contém somente as IDE’s e SDK’s usados para compilar o client source, não vou entrar na parte de compição dos projetos, pórem com isso você vai ter a versões corretas da base para para compilar seu client . Perfect World foi criado usando Visual Studio 1998 e a Angelica2.0, em 12 de agosto de 2011 disponibilizaram um documento informando algumas informações básicas para o upgrade para a Angelica2.2, segundo os documentos o ElementClient.exe na Angelica 2.2 deveria ter o nome ElementClient2_2.exe, porém nunca encontrei nenhum client oficial com esse nome, porém no Shaders.pck existe uma pasta chamada 2.2 com mudanças no processamento dos shaders para o HLSL ou ele fizeram um upgrade parcial ou resolveram mudar o nome, porém a source que uso é compilada no vs2005 usando Angelica2.0. Existem 2 sources do client aqui no fórum a primeira versão feita no visual studio 6.0 (visual studio 1998), e outra com upgrade para o visual studio 2005. Recomendo usar o Windows 7 32 bits para instalar seu ambiente de desenvolvimento. Eu uso no meu Windows 11. Baixar e Instalar SDK = Kit de Desenvolvimento de Software. Não há necessidade de instalar o Visual Studio 2008 para compilar o client como informado em alguns tutoriais, o que você precisa é um header que vem no Windows SDK, o vs2008 vem com o (Windows sdk 6.0a), o Window SDK acima contém o que você precisa. Oficial vs6.0 SP2 Angelica 2.0 1º – Directx 8.1 SDK [Conteúdo Oculto] 2º – Windows Plataform SDK November 2001 [Conteúdo Oculto] 3º – Visual Studio 1998 [Conteúdo Oculto] Oficial vs2005 SP1 Angelica 2.2 1º – Directx SDK August 2009 [Conteúdo Oculto] 2º – Windows SDK for Win Server 2008 and .NET Framework 3.5 [Conteúdo Oculto] 3º – Visual Studio 2005 [Conteúdo Oculto] Não há necessidade de instalar o Visual Studio 2008 para compilar o client como informado em alguns tutoriais, o que você precisa é um header que vem no Windows SDK, o vs2008 vem com o (Windows sdk 6.0a), o Window SDK acima contém o que você precisa. Atualização das especificações de desenvolvimento Angelica 2.2 – Documentação data 2012/10/25. Plataforma de Desenvolvimento [Regra 0 - 1 - 1] Sistema operacional: Win7 de 64 bits ou Win7 de 32 bits [Conteúdo Oculto] [Regras 0 - 1 - 2] Ferramentas de desenvolvimento: VS2012 Ultimate versão em inglês [Conteúdo Oculto] [Regras 0 - 1 - 3] DXSDK: DirectX SDK (junho de 2010) [Conteúdo Oculto] [Regras 0 - 1 - 4] Ferramenta de gerenciamento de versão: TortoiseSVN-1.7.3.22386 [Conteúdo Oculto] IFC = Immersion Foundation Classes contém o ifc22.dll com os documentos completo mais alguns programas que fazem parte do SDK (só é posível instalar em sistemas 32bits) [Conteúdo Oculto] Esses são as versões originais usadas pela desenvolvedora, você pode usar outras versões porém não recomendo, porque podem gerar erros inesperados na hora de compilar. INCLUDES = É importante colocar os includes do Windows SDK e Directx antes dos nativos do visual studio para evitar erros na compilação, existem Headers com o mesmo nome, porém são versões diferentes (as vezes você pode trocar as ordem dos dois includes para corrigir erros de compilação, o visual studio faz a busca sequencial, começa de cima para baixo do include no projeto e depois pula para os includes do programa seguindo a mesma ordem). Instalando o Visual Studio 1998 no Windows 10/11. Tutorial Instalação [Conteúdo Oculto] Solução de Erros Os erros podem acontecer durante a instalação, não sei exatamente o motivo já instalei sem ter esses problemas. [Conteúdo Oculto] [Conteúdo Oculto] Instalando o Service Pack 1º – vs6sp5 2º – vs6sp6 Includes no Visual Studio 6.0 Tools >> Options >> Directories Includes no Projeto, a interface do vs6.0 não é nada amigavel, isso vai te poupar algum tempo para se localizar e fazer alterações mais fácilmente. Project >> Settings >> C/C++ para os Headers Project >> Settings >> Link para as libs Instalação do Visual studio 2005. Aqui não precisa de tutorial a interface é bem amigavél você não deve ter problema com isso, porém sempre tem o google para ajudar. Fazer o upgrade para o VS2005 Profession Edition. Não é obrigatório fazer o upgrade. Painel de Controle >> Programas e Recursos >> VS2005 Professional Edition >> Desinstalar/Alterar >> inserir numero de serial >> Upgrade KGR3T-F2C26-RRTGT-D6DQT-QBBB3 Instalando o Service Pack 1º – VS80sp1-KB926601-X86-ENU 2º – VS80sp1-KB2251481-v3-X86-INTL 3º – VS80sp1-KB2538218-v2-X86-INTL 4º – VS80sp1-KB2548826-v4-X86-INTL 5º – VS80sp1-KB937061-X86 6º – VS80sp1-KB971090-X86-INTL 7º – VS80sp1-KB973673-X86-INTL 8º – VS80sp1-KB932232-X86-ENU Se não instalar nessa ordem vai quebrar o Visual Studio 2005 e vai precisar reinstalar tudo novamente. Includes Tool >> Options >> Projects and Solutions >> VC++ Directories Includes nos Projetos Project >> Properties >> Configuration Properties >> C/C++ >> General para os Headers Project >> Properties >> Configuration Properties >> Linker >> Input para as Libs IMPORTANTE Antes de começar a compilar você precisa mudar seus windows para o encode ANSI, se etiver no encode UTF-8 os carcteres chineses não serão reconhecidos, assim compilar sem usar o encode correto pode gerar diversos erros quando for executar o client, eu vou mostrar como fazer para setar para ANSI de forma que fique sempre em ANSI, assim mesmo que você esqueça já vai estar no encode correto, para voltar ao normal só refazer o mesmo processo e setar a para uma região UTF-8. Isso não afeta o idioma do seus windows ou programas instalados. Painel de Controle >> Região >> Administrativo >> Alterar Localidade do Sistema >> Chinês (Simplificado, China). EXTRA Como esse tutorial serve para qualquer jogo feito em Angelica aqui vai uma dica, se você for no client do jogo vão ter algumas dlls, apartir da numeração você consegue descobrir em qual versão do Visual Studio eles compilaram o client. VS6.0 = mfc42.dll VS2002 = mfc70.dll VS2003 = mfc71.dll VS2005 = mfc80.dll VS2008 = mfc90.dll [Conteúdo Oculto] De qualquer forma o client 152 e 153 foi compilado no VS2005. Para compilar a Angelica, Gfxcommon e o Client, etc…, você precisa fazer os includes conforme aparece os erros, aí fica a sua escolher se vai fazer no projeto ou diretamente no Visual Studio. Angelica C++编程规范.docx Angelica C++编程规范.doc1 ponto

-

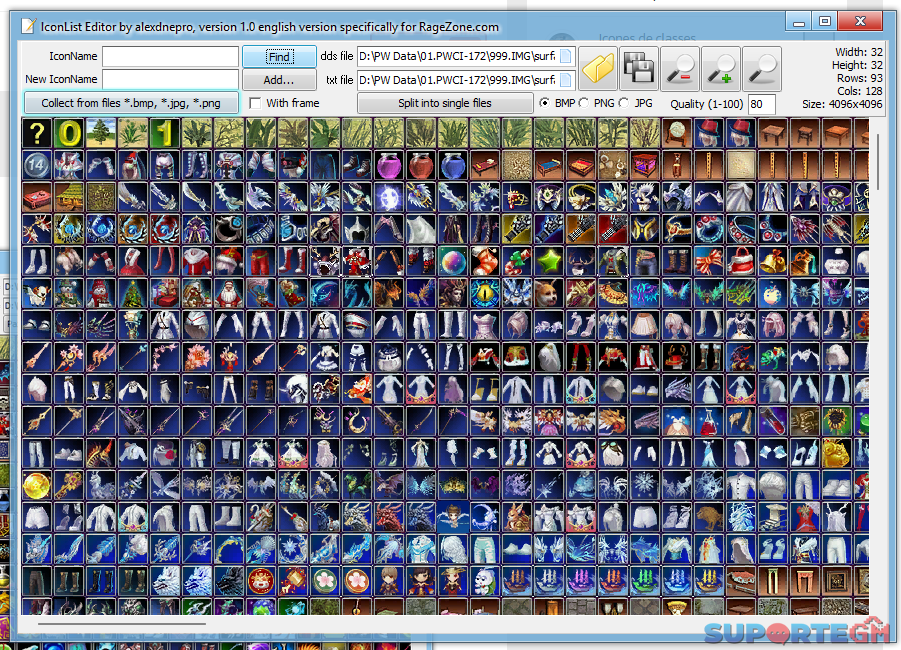

Uma versão muito inicial do meu Editor de Lista de Ícones (C#), baseado no editor de lista de ícones do Alex. 📂 Gerenciamento de Pacotes de Ícones: Carregue, visualize e edite pacotes de ícones DDS com metadados de texto ✏️ Edição de Ícones: Renomeie ícones, adicione novos ícones e modifique a estrutura do pacote 💾 Múltiplos Formatos de Exportação: Salve ícones como arquivos PNG, BMP ou JPG 🔄 Operações em Lote: Divida pacotes em arquivos individuais ou combine arquivos em pacotes Eu disponibilizei isso gratuitamente para todos, e espero que, quando alguém resolver usar ou modificar, também compartilhe de graça com os outros. Esse é o meu único desejo. IconListEditor.7z1 ponto

-

Coisas importantes na source Pode ser compilado para sistemas 32 ou 64 bits você vai ter que fazer ajustes no makefile e resolver os problemas que aparecerem. PACKAGE’S LIST : ( Estou usando o Ubuntu-20.04 (source 152), os nomes dos packages ou comandos podem mudar de acordo com a Distro que você está usando ). Os pacotes são os mesmo usados para rodar o servidor, adicionando somente alguns para fins de compilação. sudo apt-get install build-essential sudo apt-get install gcc-multilib sudo apt-get install g++-multilib sudo apt-get install dos2unix sudo apt-get install default-jdk sudo apt-get install libxml-dom-perl sudo apt-get install libxml2-dev sudo apt-get install libpcre3-dev sudo apt-get install libssl-dev sudo apt-get install libcrypto++-dev sudo apt-get install ant sudo apt-get install libsaxonhe-java sudo apt-get install libxslt1-dev sudo apt-get install libreadline-dev sudo apt-get install python sudo dpkg --add-architecture i386 sudo apt-get install libssl1.0-dev:i386 download the “libssl1.0.0_1” package wget [Conteúdo Oculto] sudo dpkg -i *.deb sudo apt-get update sudo apt-get upgrade apt --fix-broken install sudo apt-get install zlib1g:i386 sudo apt-get install libncurses5:i386 sudo apt-get install libssl-dev:i386 sudo apt-get install libxml2:i386 sudo apt-get install libpcre3-dev:i386 sudo apt-get install libxml2-dev:i386 sudo apt-get install libc6:i386 sudo apt-get install libstdc++6:i386 sudo apt-get update sudo apt-get upgrade Primeiro de tudo converter os arquivos para UNIX : pwsource/ = ./fixsrc.sh ( essa é minha pasta raiz “pwsource” você deve colacar o script dentro da sua pasta raiz ) #!/bin/bash find . -name "*.h" -exec dos2unix {} \; find . -name "*.hpp" -exec dos2unix {} \; find . -name "*.hxx" -exec dos2unix {} \; find . -name "*.cpp" -exec dos2unix {} \; find . -name "*.cxx" -exec dos2unix {} \; find . -name "Makefile" -exec dos2unix {} \; chmod -R 0755 . ; chmod -R 0755 * chown -R root:root ; chown -R root:root * share : pasta e arquivos = common , io , mk, perf, rpc, rpcgen, storage criar um link dinâmico para a pasta “cnet” ou copiar diretamente os arquivos. cnet : gfaction/operations/ = ./opgen.pl opgen.xml ( cria arquivos protocol’s) cnet/ = ./rpcgen rpcalls.xml ( cria arquivos protocol’s ) gamed/ = cria static lib libgsPro2.a gdbclient/ = cria static lib libdbCli.a logclient/ = cria static lib liblogCli.a io/ = cria static lib libgsio.a storage/ = cria static lib libdb.a ( necessário instalar o Berkeley DB 4.2 ( por algum motivo as pessoas não usam essa static lib para compilar a gs, outros jogos da Wanmei usam isso quando compila a gs. ) ) gacd/ = cria gacd gamedbd/ = cria gamedbd gauthd/ = cria gauthd substitui a authd feita em java . gdeliveryd/ = cria gdeliveryd gfaction/ = cria gfaction glinkd/ = cria glinkd logservice/ = cria logservice uniquenamed/ = cria uniquenamed gacdclient/ = ???? gclient/ = ???? cskill : skill/ = cria static lib libskill.a gen/ = ant compile cria skilleditor ( alterar a versão do java no “build.xml” para sua versão instalada) gen/ = ant -buildfile build.xml cria gen.jar ( skilleditor e gen.jar trabalham juntos , em teoria conecta num banco de dados) gen/ = java -jar gen.jar ( executa o programa ) Obs. : Existe uma relação desse programa com o rpcalls.xml , existe uma função no xmlcoder.pl para verificar a versão do rpcalls.xml ele tenta acessar o bando de dados. iolib : copiar as statics libs ( arquivos *.a ) da pasta “cnet” para a “iolib”. cgame: libcommon/ = cria static lib libcommon. a ( não é necessário copiar para “iolib”) cgame/ = cria gs e a dynamic lib libtask.so Extra: Não tem uma utilidade real, porém o arquivo “rpcalls.xsl” serve para gerar uma versão do “rpcalls.xml” em “.html” Gera um HTML com link para os arquivos. cnet/ = java -jar /usr/share/java/Saxon-HE.jar -s:rpcalls.xml -xsl:rpcalls.xsl -o:nome.html cria nome.html (“nome” é o nome do arquivo html, você pode usar qualquer um) OBS. : A pasta “share” existem muitos programas em java, porém não são necessários para compilar a source mas devem ter alguma utilidade, não me aprofundei mais fiquem a vontade para descobrir suas funcionalidades.1 ponto

-

DESPERTA SELVAGEM Recupere a Glória de uma Raça Esquecida: Após séculos de conflito, os Andarilhos se acostumaram a viver escondidos, disfarçados entre os humanos comuns. Quando as esperanças de uma vida melhor já haviam desaparecido, Syvos, filho perdido do último Senhor Andarilho, retorna disposto a recuperar a honra do seu povo. Agora, cabe a ele reunir os Andarilhos restantes e liderá-los contra um perigo que ameaça toda Pan Gu. Andarilho: Habilidosos e versáteis, os Andarilhos já estiveram à beira da extinção. Séculos de conflito os obrigaram a viver à margem da humanidade, aperfeiçoando suas habilidades furtivas e adaptativas, sem nunca esquecer seu maior trunfo: o poder de se transformar em gigantescos Macacos Brancos, donos de uma força explosiva. Link parqa Download: Clique Aqui1 ponto

-

1 ponto

-

1 ponto

-

Tchow! Há alguns anos um grande amigo meu desenvolveu este LiveRank para um servidor que eu tive no passado e agora estou disponibilizando para vocês. Como instalar em seu servidor 1 – Coloque a pasta inteira dentro da sua PWServer ou home 2 – Forneça permissão aos arquivos pode ser 0755 ou 0777 3 – Abra o arquivo “config.php” e inserir apenas a sua senha MYSQL. 4 – Importe o arquivo fRank.sql no banco de dados do seu servidor, normalmente o banco se chama “pw” 5 – Pelo Putty vá até a pasta do LiveRank e execute o comando ./start.sh PS: Abrindo o arquivo “config.php” você pode configurar o canal que a mensagem vai ser anunciada dentro do jogo. Você também pode personalizar a mensagem que aparece dentro do jogo quando um jogador mata o outro o nome do arquivo para alterar a mensagem se chama “mensagens.php” você também pode usar mais que 1 mensagem Caso você por algum motivo reinicie seu VPS lembre-se de sempre startar o LiveRank para funcionar normalmente.. O Rank além de anunciar quem matou e quem morreu também mostra a quantidade de Abates e Mortes. Crédito pelo arquivo: Frankstem liverank.rar1 ponto

-

1 ponto

-

Estou deixando todos os instaladores num unico link, é só escolher qual você precisa e baixar. Conforme eu encontrar mais instaladores eu adiciono na pasta. Todos os clients tem um print da tela inicial, em alguns deles tem o nome da expansão. ADM por favor fechar meus tópicos dos outros instaladores eu agradeço. Diferenças: Client aberto = você não tem como saber se tem arquivos editados. Instalador = client original [Conteúdo Oculto] Se alguém tiver algum instalador que não esteja listado, por favor me envie no privado que eu espelho ele aqui.1 ponto

-

Traduzido por mim de russo para português funcional na versão 1.7.2 Senha pra usar o console – d 777 2177 (sempre usar antes de usar o console dura 1 hora ) script.lua1 ponto

-

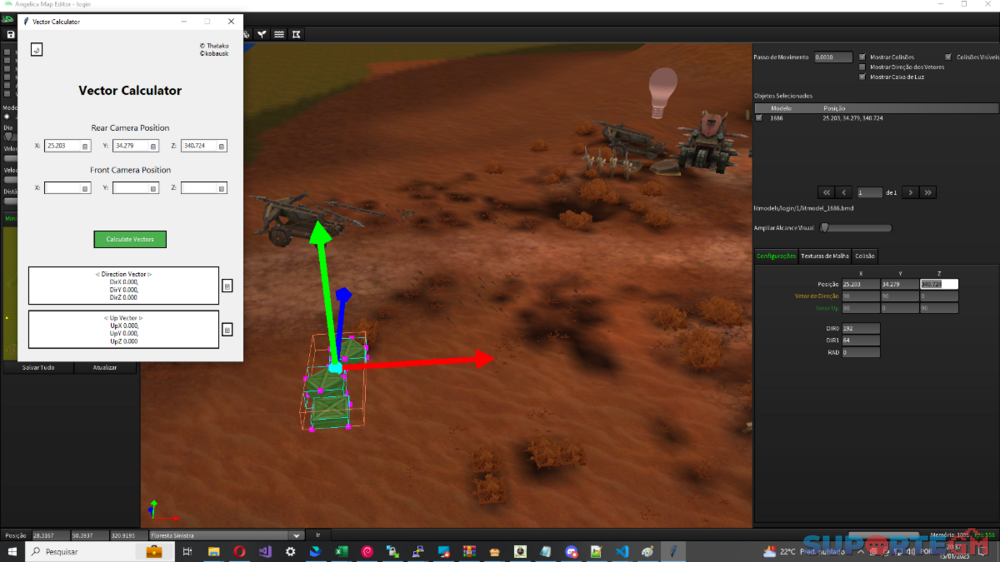

Olá a todos, estou buscando trazer tutoriais de coisas mais complexas, para que desenvolvedores que estão começando a pouco tempo, possa crescer ainda mais seu conhecimento. Vim trazer algo que poucos tem conhecimento e também tiveram curiosidade de saber, sobre mapas e sobre fixação de mapas. Quando eu construi o New History em 2018, eu customizei ele ao máximo e com isso eu aprendi bastante a trabalhar com mapas e me foi despertado muita curiosidade sobre. Hoje trabalhando com as novas versões, eu tive que adicionar na minha build mais de 25 mapas e vim ensinar vocês como adicionar novos mapas no servidor da forma correta (gs.conf). Lembrando, que todo o sistema de exportação e downgrade não precisa ser ensinado, pois há uma ferramenta perfeita para esse trabalho do Steve Langley (Skype: narrowengineer), o AngelicaMapEditor. Só deixando um adendo, a ferramenta não gera npcgen.data, path.sev e arquivos de configuração dos mapas (Sem esses, os mapas não ligam), então recomendo antes de tudo, clonar um existente (Limpo) e adicionar os novos arquivos exportados. Agora vamos para o que interessa! Vou usar como exemplo o mapa:a101 (is101). Você precisará abrir o arquivo instance.txt (element/configs.pck/instance.txt) e gs.conf (PWServer/gamed/gs.conf) Estando com os dois abertos, você irá pesquisar no instance.txt: "a101" Estará mais ou menos assim: ////////////////////////////////////////////////////////////// "北陆-蜃渊雪国遗址" { 91 "a101" // path "loading/a101" // loading background 2,2 // row, column 0 "r0_0-c1_1-l0.cfg" {} 0 } ////////////////////////////////////////////////////////////// Somente disso que precisaremos. Informações que iremos precisar para o servidor: 91 = ID do mapa (tag) “a101” = nome do mapa 2,2 = Row / Colum Sempre bom lembrar que esses valores podem alterar dependendo de qual mapa você irá utilizar, então não se apegue a isso. Agora vamos para o gs.conf Ensinamento básico, se você reparar: São 2 tipos de mapas: world_servers e instance_servers. O que você precisa definir primeiro é isso, se será um mapa aberto (world_servers), ou se será uma dungeon ( quando desmonta o grupo todo mundo é expulso e ela reseta) instance_servers. Bem, escolhendo isso, você irá definir como vamos solicitar esse mapa depois do último mapa definido em world_servers ou instance_servers, ficando assim: world_servers = gs01;/*imagine vários mapas definidos*/;is101; Então você percebeu que vamos chamar nosso mapa de is101, mas você pode colocar qualquer nome (nessa etapa e nas demais definições), exemplos: zd411, ab587, z57… Como você é inteligente e já percebeu, eu defini meu mapa como um mapa aberto, ou seja, um world_server. Agora você vai terminar de configurar seu mapa, no final do arquivo gs.conf. Estarei explicando logo após o código. ;----------------------------------------------------------------------------------------------------- [World_is101] ;-------- Se o seu mapa é um world_servers World_Nome, caso contrário Instance_Nome ----- index = 126 tag = 91 base_path = a101/ limit = allow-root; grid = {80,80,25,-1000.0,-1000.0} base_region = {-1024.0,-1024.0} , {1024,1024.0} local_region = {-1024.0,-1024.0} , {1024,1024.0} cid = 0,2,13 [Terrain_is101] ;-------- Mude o Nome ----- szMapPath = map nAreaWidth = 512 nAreaHeight = 512 nNumAreas = 4 ;----- Normalmente é uma soma de Cols + Rows (Salvo exceções) nNumCols = 2 ;----- Numero de Columns no instance.txt nNumRows = 2 ;----- Numero de Rows no instance.txt vGridSize = 2.0f vHeightMin = 0.0f vHeightMax = 800.0f [MsgReceiverTCP_is101] ;-------- Mude o Nome ----- type = tcp listen_addr = INSTANCE101:12009 ;-------- Caso seja localhost, declare, mas lembre sempre de alterar a porta por exemplo 12010,12011.. ----- so_sndbuf = 16384 so_rcvbuf = 16384 tcp_nodelay = 1 listen_backlog = 10 [MsgReceiverUNIX_is101] ;-------- Mude o Nome ----- type = unix listen_addr = /tmp/gssock_is101 ;-------- Mude o Nome ----- so_sndbuf = 16384 so_rcvbuf = 16384 listen_backlog = 10 ;----------------------------------------------------------------------------------------------------- Bem, essa é a configuração do mapa a101. Tudo dependerá do tamanho do row e da column que pegamos na instance.txt Primeiro de tudo, você terá que adicionar um Index, lembrando, esse valor não pode ser igual outro mapa existente (dará conflito e os dois serão desligados), então use um valor depois do último mapa configurado, lembre-se também, que esse valor não pode passar de 128 (na 1.5.5), caso contrário, os monstros e npcs afundam no mapa. ( Usei 126). você terá que adicionar o id (Tag) para o ID do mapa no instance.txt, se o ID tiver errado (diferente do client), você toma disconnect ao tentar acessar o mapa. ( Usei 91). base_path é o caminho onde está o seu mapa, nesse caso, você altera apenas o nome ( Usei a101/ ). limit são variáveis de liberações do mapa, segue os exemplos em um fórum externo: [Conteúdo Oculto] Grid ( Como definir o valor ): O valor de Grid dependerá do seu Row / Column. Exemplos: Se o mapa for 2 / 2: 80,80,25,-1000,-1000 Se o mapa for 3 / 3 120,120,25,-1500,-1500 Se o mapa for 4 / 4: 160,160,25,-2000.-2000 Os exemplos acima são bem explicativos, caso não entendeu, basicamente: Você vai multiplicar o valor de grid x 25, ele dará o resultado total, ou seja: 80 x 25 = 2000. 2000 / 2 = 1000, então nesse caso: -1000, -1000. 120 x 25 = 3000. 3000 / 2 = 1500, então nesse caso: -1500, -1500. Assim por diante. base_region e local_region, você consegue esse valor através do AngelicaMapEditor. Os demais valores importantes de serem configurados eu deixei comentário no exemplo acima. Em caso de dúvidas fique à vontade em perguntar.1 ponto

-

Abrir o editor AngelicaMapEditor. Obter as coordenadas iniciais (X.Y.Z) no modelo 3D. Mover o modelo 3D para uma nova posição e, em seguida, obter as novas coordenadas (X.Y.Z). Clicar em "Calcular" para gerar os seguintes resultados: Direção do Vetor: DirX = 1.0000 DirY = 0.0000 DirZ = 0.0000 Vetor Up: UpX = 0.0000 UpY = 1.0000 UpZ = 0.0000 Fix de seleção.rar1 ponto

-

1 ponto

-

Boa noite galera, já existe esse editor aqui no fórum.. porem esse aqui ta traduzido e eu inclui o mapa de Quedanunca(a78) no editor. Estou postando pq pedi no grupo esse mapa e ninguém tinha, ai eu fiz e adicionei RegionEditorPTBR.rar1 ponto

-

1 ponto

-

Editor de região para perfect world postado no forum ragezone, Region Editor by Jolan Region Editor.rar1 ponto

-

Bom dia galera. Trabalho com servidores VPS com datacenter em São Paulo Uptime 99,9% Link de 1Gbps Anti-DDoS incluso Planos a partir de R$59,99/mês Suporte via whatsapp para PW. [Conteúdo Oculto] [Conteúdo Oculto] Whatsapp Suporte!1 ponto

-

1 ponto

-

Tchow! Hoje vou disponibilizar aqui um script desenvolvido para mim por um grande amigo, tenho autorização para tal coisa. Como funciona o script? Ele envia mensagens dentro do jogo conforme você configura, você pode personalizar as mensagens e o tempo que no qual vai ser enviada no jogo, além disso você pode configurar varias avisos no mesmo arquivo. Como configurar o script? Basta colocar a pasta chamada mensageiro dentro da sua home ou PWServer, Depois procure pelo arquivo chamado crontab que normalmente fica na pasta cd /etc/ e adicionar o comando que irei disponibilizar a baixo Comando * * * * * root php /home/mensageiro/mensageiro.php > /home/mensageiro/crontab.log 2>&1 Pronto seu script já esta configurado. Configurando as mensagens Abra o arquivo mensageiro.php com um editor de texto e adicione a mensagem que desejar e também escolha o canal que a mensagem vai ser apresentada dentro do jogo Espero que ajude. Créditos pela criação do script: Frankstem my Brother. mensageiro.rar1 ponto

-

eu não tenho instalador dessa versão, os instaladores são mais dificieis cliente aberto = Perfect World 1.4.5 BR - Google Drive1 ponto

-

1 ponto

-

Esse script me ajudou muito no passado quem criou ele pra mim foi o Jolan, vale muito a penas e funciona em qual quer versão até 155 as versão mais recente eu nunca testei porém acredito que funcione também. Configuração é super fácil, basta colocar na hme ou pwserver e configurar o arquivo online_award.php tem um arquivo com nome ajuda que pode lhe auxiliar. Duvidas meu Wpp 21965688474 – Cleiton gold por hora.rar1 ponto

-

Empresa que uso para serviços de pw, preço super baixo. Link: [Conteúdo Oculto] Use o cupom : OMINIHOST ganhe 15% de desconto na primeira compra1 ponto

.png.9bb9ea8e98774e663fd240aa7594c5c2.png)