Os Melhores

Conteúdo popular

Mostrando conteúdo com a maior reputação em 02/19/25 em Posts

-

Aviso: Contém Vírus do crack use somente para testes. como instalar? PWAdmin 4.5 ENG.7z2 pontos

-

2 pontos

-

#!/bin/bash # Cores para as mensagens RED='\033[0;31m' GREEN='\033[0;32m' NC='\033[0m' # No Color print_error() { echo -e "${RED}Erro:${NC} $1" >&2 exit 1 } print_success() { echo -e "${GREEN}Sucesso:${NC} $1" } # Função para gerar senha aleatória generate_password() { tr -dc 'a-zA-Z0-9' < /dev/urandom | fold -w "${1:-12}" | head -n 1 } # Mensagem de início echo -e "${GREEN}? Iniciando instalacao...${NC}" # Verificar se está sendo executado como superusuário if [ "$EUID" -ne 0 ]; then echo -e "${RED}Este script precisa de permissões de superusuário para ser executado.${NC}" sudo "$0" "$@" || exit $? exit 0 fi # Instalações básicas echo -e "${GREEN}? Instalando pacotes basicos...${NC}" sudo yum -y install mariadb-server mariadb-libs.i686 httpd epel-release yum-utils cronie-noanacron ca-certificates > /dev/null 2>&1 || { print_error "Falha ao instalar pacotes basicos."; } print_success "Pacotes basicos instalados com sucesso." # Iniciar e habilitar serviços echo -e "${GREEN}? Iniciando e habilitando servicos...${NC}" sudo systemctl start mariadb && sudo systemctl enable mariadb > /dev/null 2>&1 || print_error "Falha ao iniciar e habilitar o MariaDB." sudo systemctl start httpd && sudo systemctl enable httpd > /dev/null 2>&1 || print_error "Falha ao iniciar e habilitar o Apache." print_success "Servicos iniciados e habilitados com sucesso." # Executar a configuracao de seguranca do MySQL echo -e "${GREEN}? Executando configuracao de seguranca do MySQL...${NC}" echo -e "\nn\n$(generate_password)\n$(generate_password)\ny\ny\ny\ny\n" | sudo mysql_secure_installation > /dev/null 2>&1 || print_error "Falha ao executar a configuracao de seguranca do MySQL." print_success "Configuracao de seguranca do MySQL concluida com sucesso." # Criar usuario com permissoes de superusuario no MariaDB echo -e "${GREEN}? Criando usuario com permissoes no MariaDB...${NC}" MYSQL_USER="admin" MYSQL_USER_PASSWORD=$(generate_password) sudo mysql -e "CREATE USER '${MYSQL_USER}'@'%' IDENTIFIED BY '${MYSQL_USER_PASSWORD}';" > /dev/null 2>&1 || print_error "Falha ao criar usuario no MariaDB." sudo mysql -e "GRANT ALL PRIVILEGES ON *.* TO '${MYSQL_USER}'@'%' WITH GRANT OPTION;" > /dev/null 2>&1 || print_error "Falha ao conceder permissoes ao usuario no MariaDB." print_success "Usuario criado com sucesso e permissoes concedidas." # Salvar senha do usuário em um arquivo no diretório raiz echo -e "${GREEN}? Salvando credenciais do MariaDB...${NC}" echo "Usuario: ${MYSQL_USER}" > ~/mysql_user.txt echo "Senha: ${MYSQL_USER_PASSWORD}" >> ~/mysql_user.txt print_success "Credenciais do MariaDB salvas em ~/mysql_user.txt." # Instalar PHP 7.4 e extensoes echo -e "${GREEN}? Instalando PHP 7.4 e extensoes...${NC}" sudo yum -y install [Conteúdo Oculto] > /dev/null 2>&1 || print_error "Falha ao instalar o repositorio Remi." sudo yum-config-manager --enable remi-php74 > /dev/null 2>&1 || print_error "Falha ao ativar o repositorio Remi PHP 7.4." sudo yum -y install php php-common php-opcache php-mcrypt php-cli php-gd php-curl php-mysqlnd php-zip php-devel php-mbstring php-pear php-bcmath php-json > /dev/null 2>&1 || print_error "Falha ao instalar PHP e extensoes." sudo systemctl restart httpd > /dev/null 2>&1 || print_error "Falha ao reiniciar o Apache apos a instalacao do PHP." print_success "PHP 7.4 e extensoes instalados com sucesso." # Instalar Java 1.8 echo -e "${GREEN}? Instalando Java 1.8...${NC}" sudo yum -y install java-1.8.0-openjdk.x86_64 > /dev/null 2>&1 || print_error "Falha ao instalar Java 1.8." print_success "Java 1.8 instalado com sucesso." # Instalar pacotes adicionais echo -e "${GREEN}? Instalando pacotes adicionais...${NC}" sudo yum -y install pcre-devel libstdc++.i686 libstdc++-devel.i686 libxml2-devel libxml2 libstdc++-static compat-libstdc++-33.x86_64 > /dev/null 2>&1 || print_error "Falha ao instalar pacotes adicionais." print_success "Pacotes adicionais instalados com sucesso." # Configurações adicionais echo -e "${GREEN}? Realizando configuracoes adicionais...${NC}" sudo systemctl disable firewalld && sudo systemctl stop firewalld > /dev/null 2>&1 || print_error "Falha ao desativar e parar firewalld." sudo sed -ri 's/SELINUX=enforcing/SELINUX=disabled/' /etc/selinux/config > /dev/null 2>&1 || print_error "Falha ao desativar SELinux." print_success "Configuracoes adicionais aplicadas com sucesso." # Atualizar o sistema e instalar pacotes extras echo -e "${GREEN}? Atualizando o sistema e instalando pacotes extras...${NC}" sudo yum -y update > /dev/null 2>&1 || print_error "Falha ao atualizar o sistema." sudo yum -y install mono mc htop curl wget p7zip gdb ipset perl-XML-DOM make gcc gcc-c++ openssl-devel readline-devel > /dev/null 2>&1 || print_error "Falha ao instalar pacotes extras." print_success "Sistema atualizado e pacotes extras instalados com sucesso." # Configurar local echo -e "${GREEN}? Configurando local...${NC}" sudo localectl set-locale LANG=en_US.UTF-8 > /dev/null 2>&1 || print_error "Falha ao configurar o local." print_success "Local configurado com sucesso." # Mensagem de conclusão echo -e "${GREEN}? instalacao concluída com sucesso. As credenciais do MariaDB foram salvas em ~/mysql_user.txt.${NC}" echo -e "${GREEN}Este script foi desenvolvido por [DISCORD master9028].${NC}" installcentos7.sh2 pontos

-

Fiz esse script ja tem um tempo, talvez seja util para alguem. O monstro ja vem linkado no chat, basta clicar e o auto caminho do jogo te leva até as coordenadas atual do boss. Vá ate function EventOnPlayerChat no script.lua e adicione: if chanel == 1 and cmdlist[1] == "!boss" then local bosses = { {id = 19462, nome = "Profundeza"}, {id = 19463, nome = "Mistério"}, {id = 19464, nome = "Devorador das Trevas"}, {id = 19465, nome = "Servo Fantasma"}, {id = 19466, nome = "Lança da Morte"}, {id = 19467, nome = "Perfurador de Corações"}, {id = 19468, nome = "Alfa"}, {id = 19469, nome = "Escudo Apu"}, {id = 19470, nome = "Sombra das Trevas"}, {id = 19471, nome = "Colecionador de Sons"}, {id = 19472, nome = "Caçador de Alma"}, {id = 19473, nome = "Rei do Chifre Dourado"}, {id = 19474, nome = "Guerreiro Mosca do Céu"}, {id = 19475, nome = "Espada Demoníaca"}, {id = 19476, nome = "Aniquilador de Aranhas"}, {id = 19477, nome = "Facão Demoníaco"} } for _, boss in ipairs(bosses) do local pNpc = game__GetObjectVar(NPC_COORDS_BY_TID, 0, boss.id) if pNpc == 0 then game__ChatMsg(CHAT_SINGLE, roleid, 11, "^FF8000" .. boss.nome .. ": Aguardando Respawn...", -1) else local x, y, z = game__GetCoordDataClient(pNpc) local sx, sy, sz = game__GetCoordData(pNpc) game__ChatMsg(CHAT_SINGLE, roleid, 11, "<11><"..boss.nome.." - Está nas coordenadas: "..int(x)..", "..int(z).."><1,"..int(sx)..","..int(sy)..","..int(sz)..">", -1) end end return 0 end Resultado:2 pontos

-

2 pontos

-

2 pontos

-

2 pontos

-

Ferramenta desenvolvida por Joslian publicada gratuitamente, utilizada para gerar tw em vários dias da semana. universalmanagerd.rar1 ponto

-

Simplesmente repostado o conteúdo que já postei na Ragezone Internacional aqui. [Conteúdo Oculto] [Conteúdo Oculto] Créditos eu mesmo. Também inclui um domain de 2 nações. domain2.data1 ponto

-

Olá pessoal! Estou disponibilizando o PWAdmin 4.5 em sua versão original e sem modificações. Recebi informações de que alguém estava distribuindo o PWAdmin 4.5 com um trojan, então decidi compartilhar a versão limpa aqui. Por favor, tenham cuidado ao baixar qualquer software pela internet. Fiquem atentos à procedência dos arquivos que vocês baixam. Segurança em primeiro lugar! pwAdmin-cliente.7z pwadmin-servidor.7z1 ponto

-

Se seu RAE Editor de Elements não abre por nada, utilize este link: RAE_2023.zip1 ponto

-

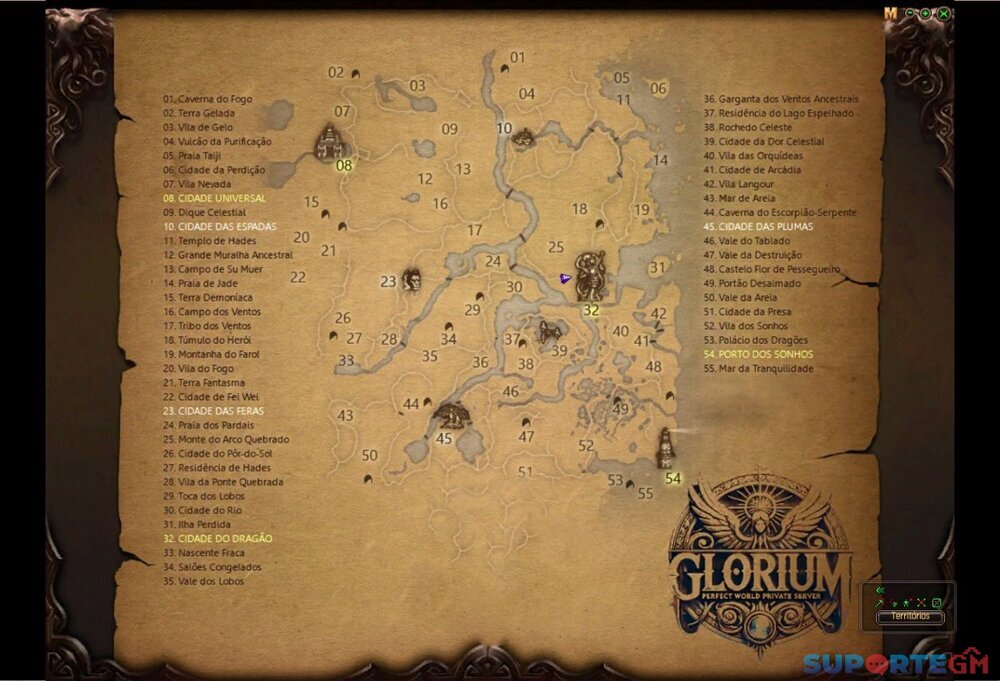

Boa tarde, estou trazendo hoje aqui um pacote contendo 50 mapas. para você usar como você quiser, use a sua imaginação… todos os mapas contém as duas partes. tanto cliente-side/server-side. não postei fotos por conta de ser 50 mapas. mas há tempos ele roda na mão de um pessoal, porém ate hoje não disponibilizaram então resolvi trazer para vocês! Link de Download: [Conteúdo Oculto] Link de Download opção 2 : [Conteúdo Oculto] Quem for testando o mapa e quiser postar fotos no comentário será otimo.1 ponto

-

1 ponto

-

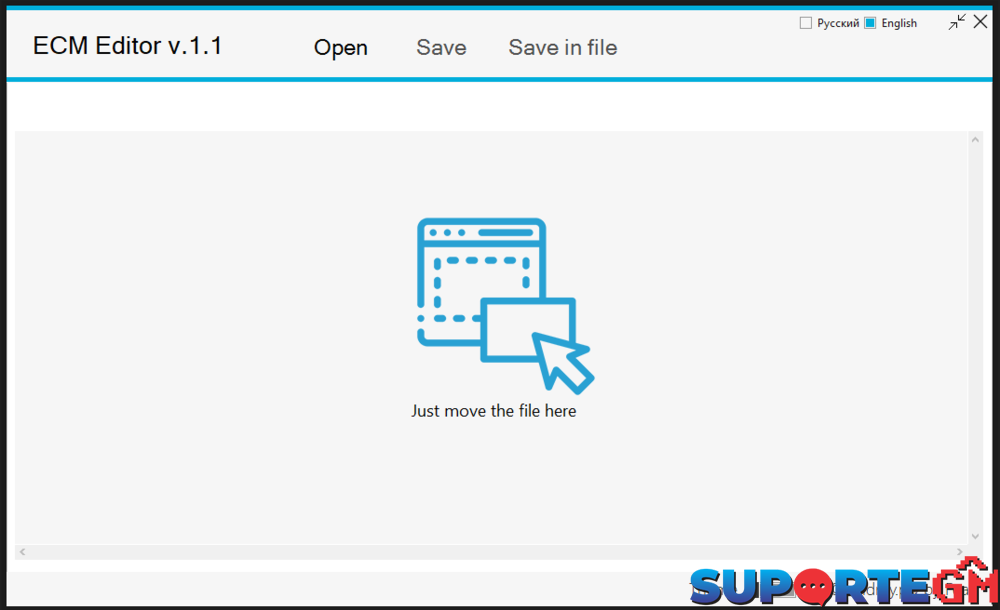

Download: [Conteúdo Oculto] Para abrir o jogo sem precisar do launcher: elementclient.zip Post original (ragezone) Vídeo meu falando sobre:1 ponto

-

Bom galerinha do suporteGM Presente ai [Conteúdo Oculto] [Conteúdo Oculto] [Conteúdo Oculto]1 ponto

-

Esse editor foi compilado por mim, qualquer problema só entrar em contato que quando eu tiver um tempo eu respondo nesse link você já vai tirar a maioria das duvidas. [Conteúdo Oculto] AUIEditor2.7z1 ponto

-

DESPERTA SELVAGEM Recupere a Glória de uma Raça Esquecida: Após séculos de conflito, os Andarilhos se acostumaram a viver escondidos, disfarçados entre os humanos comuns. Quando as esperanças de uma vida melhor já haviam desaparecido, Syvos, filho perdido do último Senhor Andarilho, retorna disposto a recuperar a honra do seu povo. Agora, cabe a ele reunir os Andarilhos restantes e liderá-los contra um perigo que ameaça toda Pan Gu. Andarilho: Habilidosos e versáteis, os Andarilhos já estiveram à beira da extinção. Séculos de conflito os obrigaram a viver à margem da humanidade, aperfeiçoando suas habilidades furtivas e adaptativas, sem nunca esquecer seu maior trunfo: o poder de se transformar em gigantescos Macacos Brancos, donos de uma força explosiva. Link parqa Download: Clique Aqui1 ponto

-

Npcgen Data editor by Luka O Editor de NPCGen teve uma atualização Adicionado Offsets para 1.7.2 x64 e 1.7.6 x64 Agora o editor tem suporte a API do RAE, para funcionar corretamente, deve estar com o Rody Angelica Editor aberto com o elements carregado. NetFramework 4.8.1 Adicionado o projeto HelperProcess, devido a API do RAE somente estar disponível em x86, para que consiga pegar coordenadas de endereços x64 do elementclient. Compile em x86 para funcionar corretamente com a RAE API. Source Code: [Conteúdo Oculto] Screenshots: codigo fonte: [Conteúdo Oculto] binarios: [Conteúdo Oculto]/releases NpcGen v174 by Luka updated by Haly.rar NpcGen.v176.updated.by.Haly.rar1 ponto

-

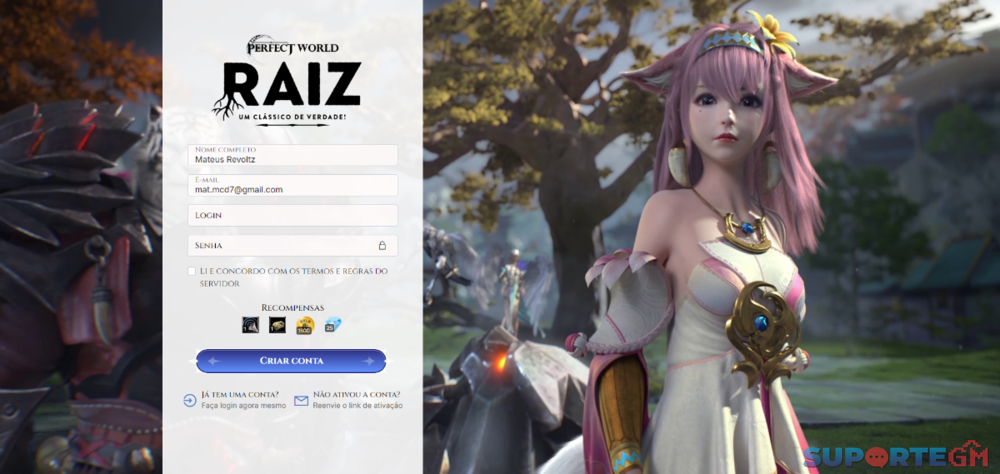

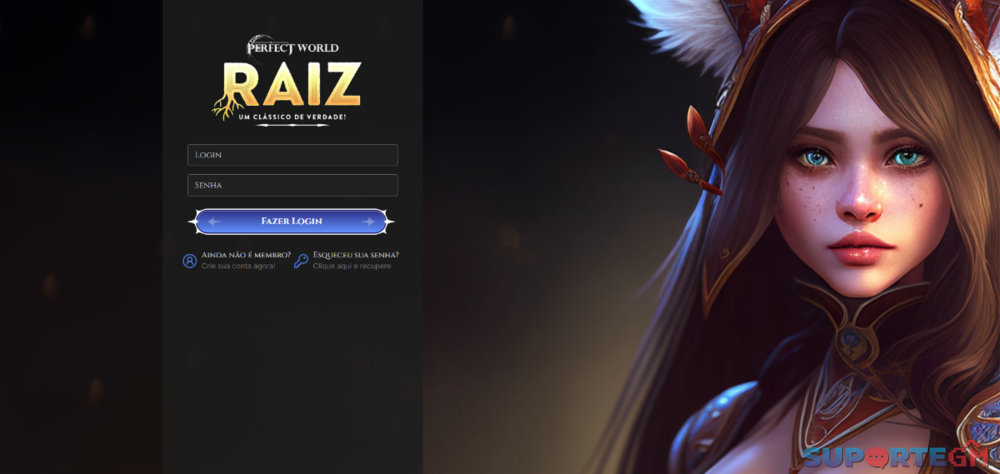

Salve, hoje venho compartilhar este projeto feito em nodejs com os entusiastas da programação O projeto ainda estava no começo, mas a base e muitas funções já estão pronta, tais como; Login Cadastro (com ou sem confirmação no e-mail) Recuperar conta Reenviar e-mail de ativação Template dos e-mails Dashboard cru Página de doação (parei aqui) Para rodar o painel é bastante simples; Instale o node NodeJS >=20.00 - [Conteúdo Oculto] Crie um banco de dados e importe o config/tables.sql para o mesmo Configure o config/settings.js com as informações dos bancos de dados, url do cors, porta do aplicação, hash etc Pronto agora é só instalar as dependências e iniciar a aplicação npm install npm start Se você fez tudo certo você deve ver uma mensagem de sucesso no terminal informando que a aplicação foi iniciado na porta definida Download: node-js.zip1 ponto

-

Primeira versão do nick colorido 1.5.5 que usei no pw tiger 2018~2019 disponibilizo sem edições, confira a data .data 155nick.rar1 ponto

-

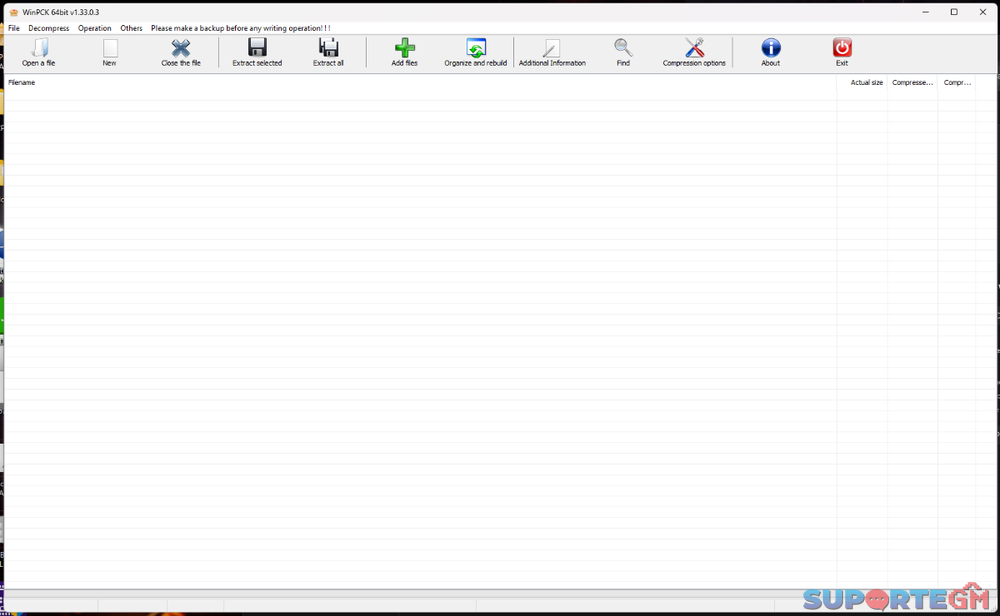

WinPCK v1.33.0.3 – Atualizado ChangeLog: Leitura de arquivos .cup, o WinPCK fará a decodificação do cup. Instalação no registro do Windows com .cup Leitura de arquivos .pck com .pkx maiores que 2GB Leitura de arquivos .pck com .pkx1 Tradução para o inglês Atualizado para C++20 Atualizado para o Visual Studio 2022 Codigo Fonte: [Conteúdo Oculto] Binarios: [Conteúdo Oculto]/releases v1.33.0.3 - Release.rar v1.33.0.3 - Release-static.rar1 ponto

-

1 ponto

-

1 ponto

-

1 ponto

-

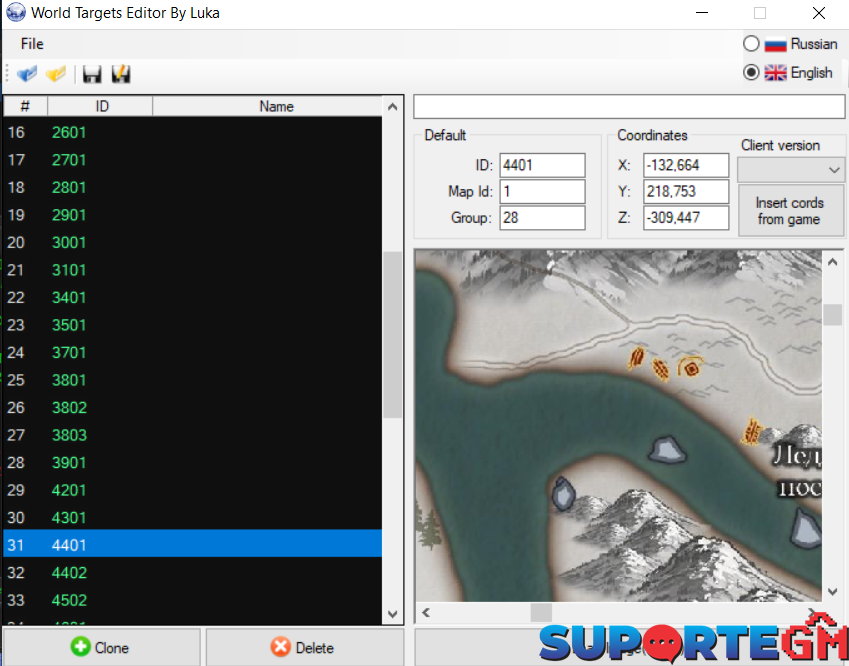

Olá a todos. Este é o editor de local de teleportes, arquivo que controla teletransporte no mundo principal. Editor: open \ edit \ save World_targets.sev \ .clt Edição múltipla Conversão de .clt para .sev e para trás Captando coordenadas do jogo Mostrando pontos teleport no mapa (mapa está em arquivos com Editor) Idiomas russo e inglês World Targets Editor By Luka.rar1 ponto

-

1 ponto

-

1 ponto

-

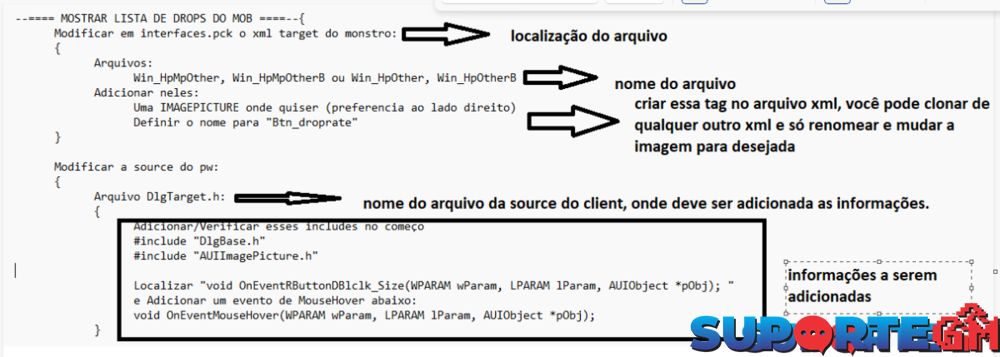

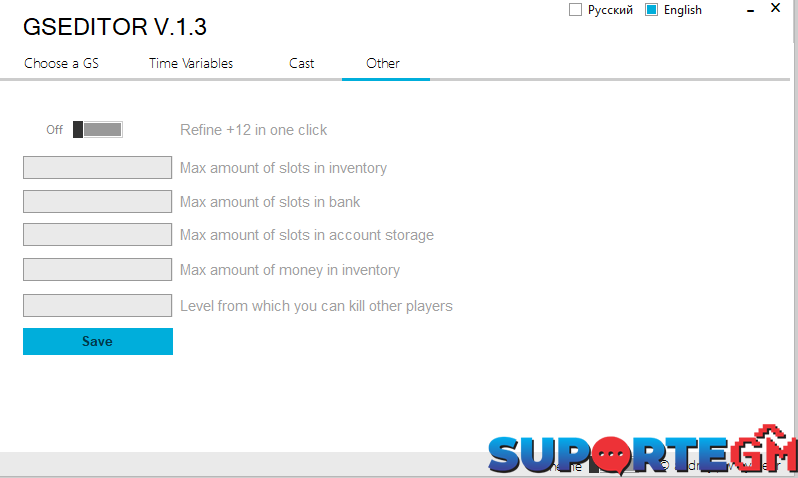

Recentemente um usuário do grupo de devs com nick de "Alien" disponibilizou algumas alterações que ele fez em sua src gratuitamente. Então eu estou vindo aqui divulga-las e disponibilizar o arquivo que ele nos enviou pois são simplesmente muito boas! Ps: precisa saber o que está fazendo para poder implementar, eu precisei criar alguns getters para o código funcionar. Prints da minha implementação abaixo: edits.txt1 ponto

-

Traduzido por mim de russo para português funcional na versão 1.7.2 Senha pra usar o console – d 777 2177 (sempre usar antes de usar o console dura 1 hora ) script.lua1 ponto

-

1 ponto

-

Bom esse sistema de trivia foi criado por @Bola e crakeado por halysim é um ótima sistema para ajuda o seu servidor. Configuração é fácil só abrir os arquivos de config e ajusta e ser feliz, lembre-se de da permissões. Trivia cracked by Halysim.rar1 ponto

-

Arena Guan Yu 3v3 para 1.5.5+ Valor :R$300 Mapa ou Sala Adicional R$100 Contato: [Conteúdo Oculto]1 ponto

-

1 ponto

-

Ativador meridiano completo dentro do game digitando !meridiano no chat global :D [Conteúdo Oculto]1 ponto

-

1 ponto

-

1 ponto

-

1 ponto

-

Extrator de PCK foi postado na ragezone por Luka o criador da ferramenta é Jolan que deu consentimento, muito boa essa ferramenta já usei bastante. PCK Module.rar1 ponto

-

1 ponto

-

Editor de região para perfect world postado no forum ragezone, Region Editor by Jolan Region Editor.rar1 ponto

-

Action: find and count all items User: 16 Role: 16 cls0gender0, pocket items: 2, equip items: 1 Role: 17 cls9gender1, pocket items: 2, equip items: 1 Role: 18 cls8gender0, pocket items: 2, equip items: 1 Role: 19 cls1gender1, pocket items: 2, equip items: 1 Role: 20 cls2gender1, pocket items: 2, equip items: 1 Role: 21 cls10gender0, pocket items: 2, equip items: 1 Role: 22 cls11gender1, pocket items: 2, equip items: 1 Role: 23 cls3gender1, pocket items: 2, equip items: 1 Role: 24 cls4gender0, pocket items: 2, equip items: 1 Role: 25 cls12gender1, pocket items: 2, equip items: 1 Role: 26 cls14gender0, pocket items: 2, equip items: 1 Role: 27 cls5gender1, pocket items: 2, equip items: 1 Role: 28 cls6gender0, pocket items: 4, equip items: 10001 Role: 29 cls13gender0, pocket items: 2, equip items: 2 Role: 31 cls7gender1, pocket items: 4, equip items: 2 Total users: 4, Total roles: 15, Total items: 10051, Total errors: 0 Parsing time: 37 msec Mas o Arqueiro está vazio1 ponto

-

1 ponto

-

Baixei pra dar uma olhada e sinceramente tem bastante coisa errada. Primeiro: não está enviando gold, está só gerando log Segundo: $OnlineGM ao invés de retornar apenas o ID do personagem, está retornando também o “chl”. Terceiro: mesmo que a função de enviar gold estivesse correta, não funcionaria pois precisa do ID da conta, e não do personagem.. Quarto: Mesmo que a pessoa configure a quantidade de gold enviada na config.php, o arquivo pw_chatbonus.php não está puxando da config.php, então tem que alterar lá também. Correções básicas, mas que faz com que o script não funcione. Tirando os erros básicos, parabéns por disponibilizar o script. Dá pra fazer bastante coisa, inclusive adicionar envio de correio, deixar pra usar apenas 1x por conta, etc. Segue o arquivo pw_chatbonus.php corrigido: pw_chatbonus.php1 ponto

-

1 ponto

-

vlw deu certo, oq bugou nesses files pra mim foi q n chega GM e nem gold qnd mudei a authd na vps1 ponto

-

boa noite amigo, tb estou com erro no download e esse link que vc desponibilizou esta off, pode ajudar,1 ponto

-

@GabrielGG vou deixa o link abaixo da interfaces , surfaces com as parada no inventario e o botão na lojinha offline [Conteúdo Oculto] Qualquer coisa só chama no Discord: Notoryu#86591 ponto

-

1 ponto

.png.9bb9ea8e98774e663fd240aa7594c5c2.png)